2023. 4. 21. 11:57ㆍ정보보안

1. DoS (Denial of Service)

시스템이나 네트워크의 구조적인 취약점을 이용하거나 대량의 데이터를 보내어 타깃 시스템이 정상적인 서비스를 하지 못하도록 마비시키는 공격

※ 3가지 범주

- 물리적인 파괴 (디스크 및 시스템 파괴)

- 시스템 자원 공격 (CPU , Memory , Disk의 자원고갈)

- 네트워크 자원 공격 (대역폭 고갈)

★ DoS공격의 4가지 종류

1. Ping Of Death : 대량의 Ping을 전송해 네트워크를 마비시킴

2. Land Attack : Packet의 보내는 사람과 받는 사람들 모두 Server로 설정

3. SYN Flooding : 접속을 요청하는 SYN Packet을 대량으로 전송해 네트워크를 마비 시킴

4. Smurf : Broadcast를 이용해 ping Packet을 보내고 , 수많은 Ping Packet이 Server로 반사

1. Ping Of Death

: Ping을 보낼 때 패킷을 최대한 길게 해서 (최대 65535Byte) 공격 대상에게 보내면 , 사이즈가 너무 크기 때문에 패킷은 수백 개의 패킷으로 나누어서 보내게 됩니다. 공격 대상은 해당 쪼개진 패킷을 재조합하는 과정에서 Buffer overflow 및 시스템 충돌이 발생

대응방법 - ICMP(Ping)을 차단:서버 자체 방화벽에서 차단 가능

/ ICMP를 사용해야 하는 경우 : Ping의 길이를 제한

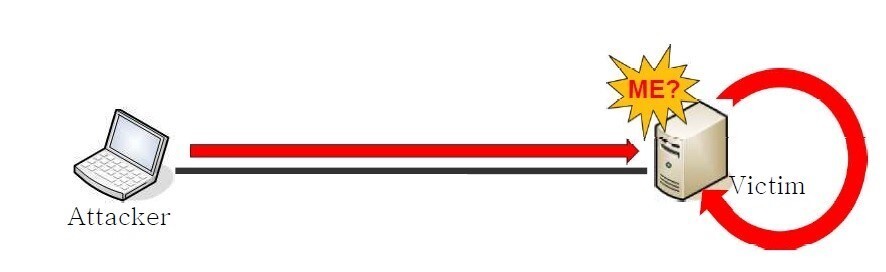

2. Land Attack

: SYN Packet을 전송할 때 Source Address와 Destination Address를 모두 공격대상으로 설정하여 보냅니다. 그러면 Packet을 받은 Server는 응답을 보내줄 때 목적지 주소가 자기 자신임으로 , SYN Packet은 모두 Server내부에서 계속 돌게 되어 , Server의 자원 고갈로 인한 서비스 장애를 유발

대응방법 - 해당 취약점에 대한 OS 업데이트 패치

3. SYN Flooding

: TCP 통신의 신뢰성 있는 3way Handshaking을 악용한 공격 방법 SYN 패킷을 받은 후 Backlog Queue의 자원을 할당해주며 , 이에 대한 SYN/Ack 응답을 한 후 Ack 패킷이 들어올 때까지 기다림 (3 way Handshaking 동작 원리를 모르시면 이해가 안되실 겁니다) 계속해서 접속하는 SYN 요청으로 인한 Backlog Queue의 자원을 낭비하여 일반 유저들에 대한 서비스 장애 발생

대응방법 - TCP연결을 위한 Queue를 늘려줌 / Syn_RCVD 대기 시간을 줄임 / 적절한 레지스트리 값 편집

4. Smurf

: 공격자가 ICMP를 조작하여 한번에 많은 양의 ICMP Reply를 공격 대상에게 보내는 공격 공격자가 출발지 주소를 공격할 서버의 IP로 설정하고 네트워크 상에 모든 호스트에게 Broadcast로 ICMP를 보낸다. 그러면 받은 수많은 호스트들이 서버에게 ICMP Reply를 보내게 되고 서버는 이를 처리하느라 시스템 과부하 상태가 됩니다

대응방법 - 스위치에 Direct Broadcast 패킷에 대한 차단 설정

2. DDoS (Distrubuted Denial of Service)

DoS 공격의 업그레이드 형태

- 인터넷 상에서 다수의 시스템이 협력하여 하나의 표적 시스템을 공격함으로써 서비스 중단을 일으킴

- 공격자(Master)는 DDoS 공격에 사용되는 Agent들에 대한 제어권한을 획득하여 공격 명령을 내림

- N vs 1 공격방식

대응방법 - 취약점 보안 패치 / 네트워크 트래픽에 대한 지속적인 점검 및 분석

[도움받은 글]

https://ja-gamma.tistory.com/entry/DoSDDoS%EA%B3%B5%EA%B2%A9%EA%B0%9C%EB%85%90%EC%A2%85%EB%A5%98

DoS & DDoS 공격의 개념 및 종류

이번 시간에는 네트워크 공격 중 하나인 DoS 및 DDoS 공격의 개념 및 종류에 대해서 알아보도록 하겠습니다. 1. DoS (Denial of Service) 시스템이나 네트워크의 구조적인 취약점을 이용하거나 대량의 데

ja-gamma.tistory.com